|

|

大家做項(xiàng)目開發(fā)一般都是分層的,比如UI層,業(yè)務(wù)層,數(shù)據(jù)訪問層。業(yè)務(wù)層引用數(shù)據(jù)訪問層的DLL(比如dataAccess.dll),并使用dataAccess.dll中的方法。當(dāng)項(xiàng)目完成并給客戶用了,可有些心里BT的客戶這個(gè)時(shí)候也可以請個(gè)稍微懂NET的人來引用你的dataAccess.dll并調(diào)用其中的方法搞破壞。比如可以直接使用里面的ChangePwd(string UserName,string Pwd)方法把其他用戶的密碼改了,這個(gè)時(shí)候就你就.......

好了,該開始說怎么保護(hù)我們的代碼了:

首先我們需要把我們的程序集做成強(qiáng)命名的程序集。

這里我們在.NET 命令提示中輸入sn -k c:/test.snk 創(chuàng)建一個(gè)新的隨機(jī)密鑰對并將其存儲(chǔ)在 c:/test.snk 中

然后新建立類庫ClassLibrary1,里面只有個(gè)類文件Class1.cs,代碼如下:

復(fù)制代碼 代碼如下:

using System;

namespace ClassLibrary1

{

public class Class1

{

public Class1()

{

//

// TODO: 在此處添加構(gòu)造函數(shù)邏輯

//

}

public string Insert()

{

return "ok";

}

}

}

AssemblyInfo.cs代碼:

//............其他的就用默認(rèn)

[assembly: AssemblyKeyFile("c://test.snk")] // 連接上面用強(qiáng)命名工具SN.exe生成的文件.

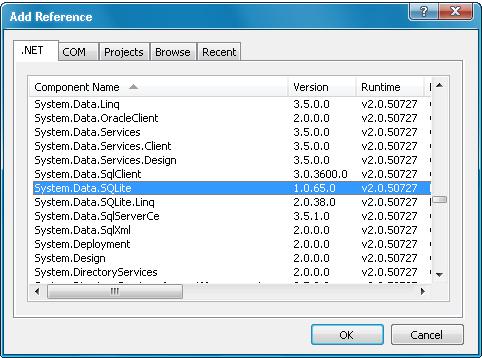

接著創(chuàng)建個(gè)WindowApplication來調(diào)用我們的ClassLibrary1,代碼:

復(fù)制代碼 代碼如下:

private void button1_Click(object sender, System.EventArgs e)

{

MessageBox.Show(new ClassLibrary1.Class1().Insert());

}

不修改WindowApplication的AssemblyInfo.cs。

在這里就可以直接運(yùn)行了,不過大家都看的出來,這樣是能成功調(diào)用Class1中的方法的。

現(xiàn)在讓我們來修改下Class1.cs,代碼:

復(fù)制代碼 代碼如下:

using System;

using System.Security.Permissions;

namespace ClassLibrary1

{

[StrongNameIdentityPermissionAttribute(SecurityAction.LinkDemand, PublicKey =

"00240000048000009400000006020000002400005253413100040000010001000551684edd1600"+

"8ccbdd337b1cf1490490d97fe0048c5f3629cc4f5104578499eace9b2a94115022edd620def472"+

"8b4f088291cfa77a40659afba611fdafbb7894b93a64049d439936bd0cd8dc0704625aeb735892"+

"e9eb3f910a49a2925af10515d935654d7adac5567ff6d780d23d587de0ff4d271da7b30680fa88"+

"a47a4ba4")]

public class Class1

{

public Class1()

{

//

// TODO: 在此處添加構(gòu)造函數(shù)邏輯

//

}

public string Insert()

{

return "ok";

}

}

}

然后再編譯后運(yùn)行windowapplication調(diào)用class1中的方法就會(huì)出錯(cuò)。

這里的StrongNameIdentityPermissionAttribute是NET提供的CAS(Code Access Security)中的1個(gè)類,具體可參考MSDN,SecurityAction.LinkDemand 是要求直接調(diào)用方已被授予了指定的權(quán)限,這里即windowapplication要授予了權(quán)限才行,如果使用SecurityAction.Demand要求調(diào)用堆棧中的所有高級調(diào)用方都已被授予了當(dāng)前權(quán)限對象所指定的權(quán)限。他們的區(qū)別是:如果windowapplication已授權(quán)訪問,而還有個(gè)windowapplication2(未授權(quán)訪問)通過調(diào)用windowapplication中的button1_Click方法來調(diào)用class1,這個(gè)時(shí)候如果使用SecurityAction.LinkDemand就能成功調(diào)用,而使用SecurityAction.Demand windowapplication2就不能調(diào)用,windowapplication 在這2種情況下都能調(diào)用。

說到這里大家一定再問PublicKey=后面一串那么長的字符串怎么來。PublicKey后面的字符串是你開始生成的c:/test.snk文件中保存的公鑰。那怎么才能看到這個(gè)公鑰了,照樣是用SN.EXE。

輸入sn -p c:/test.snk c:/publicKey.snk (從 test.snk 中提取公鑰并將其存儲(chǔ)在 publicKey.snk 中)

再輸入sn -tp c:/publicKey.snk (顯示公鑰信息)

上面這個(gè)命令就能看到PublicKey后面的字符串了,還想什么啊,把那字符串copy下來啊。

最后大家一定在關(guān)心這個(gè)時(shí)候windowapplication 要怎么調(diào)用class1了,其實(shí)也簡單,只要把windowapplication 的AssemblyInfo.cs修改為:

[assembly: AssemblyKeyFile("c://test.snk")]

到這里就一切OK了,大家都看到最關(guān)鍵的就是test.snk文件了,所以一定要保護(hù)好你自己的test.snk文件。

AspNet技術(shù):使用SNK密鑰文件保護(hù)你的DLL和代碼不被反編譯教程,轉(zhuǎn)載需保留來源!

鄭重聲明:本文版權(quán)歸原作者所有,轉(zhuǎn)載文章僅為傳播更多信息之目的,如作者信息標(biāo)記有誤,請第一時(shí)間聯(lián)系我們修改或刪除,多謝。