|

|

0、摘要

今天看到吉日嘎拉的一篇關于管理軟件中信息加密和安全的文章,感覺非常有實際意義。文中作者從實踐經驗出發,討論了信息管理軟件中如何通過哈希和加密進行數據保護。但是從文章評論中也可以看出很多朋友對這個方面一些基本概念比較模糊,這樣就容易“照葫蘆畫瓢”,不能根據自身具體情況靈活選擇和使用各種哈希和加密方式。本文不對哈希和加密做過于深入的討論,而是對哈希和加密的基本概念和原理進行闡述、比較,并結合具體實踐說明如何選擇哈希和加密算法、如何提高安全性等問題,使朋友們做到“知其然,知其所以然”,這樣就能通過分析具體情況,靈活運用哈希和加密保護數據。

1、哈希(Hash)與加密(Encrypt)的區別

在本文開始,我需要首先從直觀層面闡述哈希(Hash)和加密(Encrypt)的區別,因為我見過很多朋友對這兩個概念不是很清晰,容易混淆兩者。而正確區別兩者是正確選擇和使用哈希與加密的基礎。

概括來說,哈希(Hash)是將目標文本轉換成具有相同長度的、不可逆的雜湊字符串(或叫做消息摘要),而加密(Encrypt)是將目標文本轉換成具有不同長度的、可逆的密文。

具體來說,兩者有如下重要區別:

1、哈希算法往往被設計成生成具有相同長度的文本,而加密算法生成的文本長度與明文本身的長度有關。

例如,設我們有兩段文本:“Microsoft”和“Google”。兩者使用某種哈希算法得到的結果分別為:“140864078AECA1C7C35B4BEB33C53C34”和“8B36E9207C24C76E6719268E49201D94”,而使用某種加密算法的到的結果分別為“Njdsptpgu”和“Hpphmf”。可以看到,哈希的結果具有相同的長度,而加密的結果則長度不同。實際上,如果使用相同的哈希算法,不論你的輸入有多么長,得到的結果長度是一個常數,而加密算法往往與明文的長度成正比。

2、哈希算法是不可逆的,而加密算法是可逆的。

這里的不可逆有兩層含義,一是“給定一個哈希結果R,沒有方法將E轉換成原目標文本S”,二是“給定哈希結果R,即使知道一段文本S的哈希結果為R,也不能斷言當初的目標文本就是S”。其實稍微想想就知道,哈希是不可能可逆的,因為如果可逆,那么哈希就是世界上最強悍的壓縮方式了——能將任意大小的文件壓縮成固定大小。

加密則不同,給定加密后的密文R,存在一種方法可以將R確定的轉換為加密前的明文S。

這里先從直觀層面簡單介紹兩者的區別,等下文從數學角度對兩者做嚴謹描述后,讀者朋友就知道為什么會有這兩個區別了。

2、哈希(Hash)與加密(Encrypt)的數學基礎

從數學角度講,哈希和加密都是一個映射。下面正式定義兩者:

一個哈希算法

有了以上定義,就很清楚為什么會存在上文提到的兩個區別了。由于哈希算法的定義域是一個無限集合,而值域是一個有限集合,將無限集合映射到有限集合,根據“鴿籠原理(Pigeonhole principle)”,每個哈希結果都存在無數個可能的目標文本,因此哈希不是一一映射,是不可逆的。

而加密算法是一一映射,因此理論上來說是可逆的。

但是,符合上面兩個定義的映射僅僅可以被叫做哈希算法和加密算法,但未必是好的哈希和加密,好的哈希和加密往往需要一些附加條件,下面介紹這些內容。

一個設計良好的哈希算法應該很難從哈希結果找到哈希目標文本的碰撞(Collision)。那么什么是碰撞呢?對于一個哈希算法H,如果

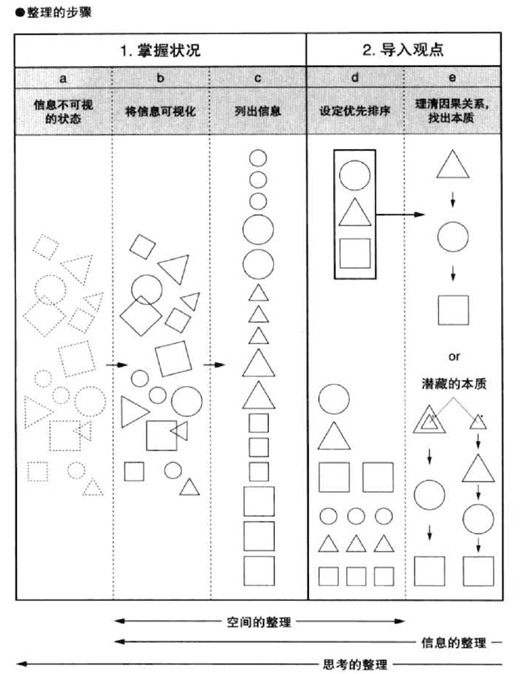

對上圖我想已無需多言,很多朋友應該使用過類似的哈希方法進行數據保護。當前最常用的哈希算法是MD5和SHA1,下面給出在.NET平臺上用C#語言實現MD5和SHA1哈希的代碼,由于.NET對于這兩個哈希算法已經進行很很好的封裝,因此我們不必自己實現其算法細節,直接調用相應的庫函數即可(實際上MD5和SHA1算法都十分復雜,有興趣的可以參考維基百科)。

using System;using System.Web.Security;namespace HashAndEncrypt{ /// <summary> /// 哈希(Hash)工具類 /// </summary> public sealed class HashHelper { /// <summary> /// 使用MD5算法進行哈希 /// </summary> /// <param name="source">源字串</param> /// <returns>雜湊字串</returns> public static string MD5Hash(string source) { return FormsAuthentication.HashPasswordForStoringInConfigFile(source, "MD5"); } /// <summary> /// 使用SHA1算法進行哈希 /// </summary> /// <param name="source">源字串</param> /// <returns>雜湊字串</returns> public static string SHA1Hash(string source) { return FormsAuthentication.HashPasswordForStoringInConfigFile(source, "SHA1"); } }}

3.3、對簡單哈希(Hash)的攻擊

下面我們討論上述的數據保護方法是否安全。

對于哈希的攻擊,主要有尋找碰撞法和窮舉法。

先來說說尋找碰撞法。從哈希本身的定義和上面的數據保護原理圖可以看出,如果想非法登錄系統,不一定非要得到注冊時的輸入口令,只要能得到一個注冊口令的碰撞即可。因此,如果能從雜湊串中分析出一個口令的碰撞,則大功告成。

不過我的意見是,對這種攻擊大可不必擔心,因為目前對于MD5和SHA1并不存在有效地尋找碰撞方法。雖然我國杰出的數學家王小云教授曾經在國際密碼學會議上發布了對于MD5和SHA1的碰撞尋找改進算法,但這種方法和很多人口中所說的“破解”相去甚遠,其理論目前僅具有數學上的意義,她將破解MD5的預期步驟數從2^80降到了2^69,雖然從數學上降低了好幾個數量級,但2^69對于實際應用來說仍然是一個天文數字,就好比以前需要一億年,現在需要一萬年一樣。

不過這并不意味著使用MD5或SHA1后就萬事大吉了,因為還有一種對于哈希的攻擊方法——窮舉法。通俗來說,就是在一個范圍內,如從000000到999999,將其中所有值一個一個用相同的哈希算法哈希,然后將結果和雜湊串比較,如果相同,則這個值就一定是源字串或源字串的一個碰撞,于是就可以用這個值非法登錄了。

例如,下文是對MD5的窮舉攻擊的代碼(設攻擊范圍為000000到999999):

using System;using System.Web.Security;namespace HashAndEncrypt{ /// <summary> /// MD5攻擊工具類 /// </summary> public sealed class MD5AttackHelper { /// <summary> /// 對MD5進行窮舉攻擊 /// </summary> /// <param name="hashString">雜湊串</param> /// <returns>雜湊串的源串或源串碰撞(攻擊失敗則返回null)</returns> public static string AttackMD5(string hashString) { for (int i = 0; i <= 999999; i++) { string testString = i.ToString(); while (testString.Length < 6) testString = "0" + testString; if (FormsAuthentication.HashPasswordForStoringInConfigFile(testString, "MD5") == hashString) return testString; } return null; } }} it知識庫:哈希(Hash)與加密(Encrypt)的基本原理、區別及工程應用,轉載需保留來源!

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播更多信息之目的,如作者信息標記有誤,請第一時間聯系我們修改或刪除,多謝。