|

|

一.Html安全隱患

1.CSRF攻擊【漏洞】

之前外我寫過一篇《淺談CSRF攻擊方式》,如果想詳細了解CSRF原理及其防御之術,可以看一下。

這里簡單距個例子說明一下:

存在CSRF漏洞Html代碼:

<form action="Transfer.php" method="POST"> <p>ToBankId: <input type="text" name="toBankId" />p> <p>Money: <input type="text" name="money" />p> <p><input type="submit" value="Transfer" />p>form>

以上漏洞的攻擊代碼:

<form method="POST" action="http://www.Bank.com/Transfer.php"><input type="hidden" name="toBankId" value="hyddd"><input type="hidden" name="money" value="10000">form><script>document.usr_form.submit();script>

如果用戶在登陸www.Bank.com后,訪問帶有以上攻擊代碼的頁面,該用戶會在毫不知情下,給hyddd轉賬10000塊。這就是CSRF攻擊。

2.包含不同域的Js腳本【隱患】

在Html頁面中,包含如:

<script src="http://www.hyddd.com/hello.js"/>

不同域的腳本文件,是一種值得慎重考慮的行為,因為你把本站點的安全和其他站點的安全綁定在一起了。黑客可以通過入侵修改www.hyddd.com的hello.js文件,達到攻擊的效果。比如說:JavaScript Hijacking(關于JavaScript Hijacking可以參考《深入理解JavaScript Hijacking原理》)。

3.Html中的Hidden Field【隱患】

注意對隱藏字段的使用。比如hidden的標簽。

不要把敏感的信息存放在隱藏字段中,以防被別人更改替換和瀏覽器緩存。

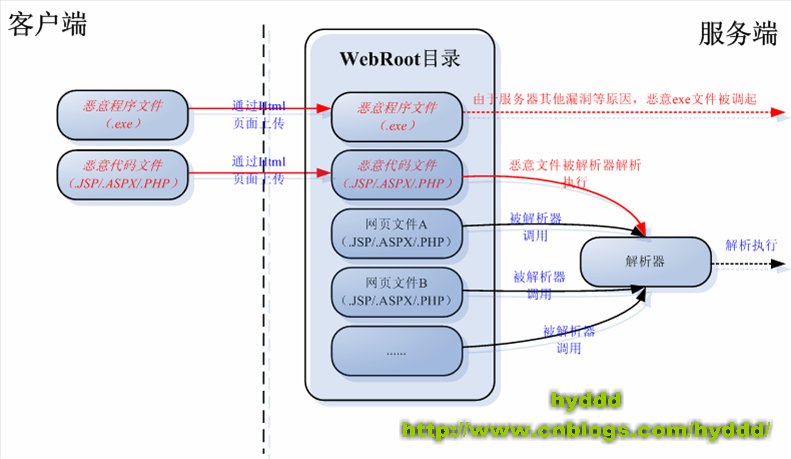

4.上傳文件【隱患】

請慎重對待上傳文件這一功能,因為攻擊者有可能借這個機會執行惡意代碼,如圖:

所以請小心處理上傳文件功能。

以上是我搜集到的4種關于Htm的安全隱患,僅僅是和Html相關的問題,不包括,如:JSP,ASP...,資料的主要來源都是Fortify的一些文章 。如有錯漏或者補充,請和我聯系:>

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播更多信息之目的,如作者信息標記有誤,請第一時間聯系我們修改或刪除,多謝。